Aqui está a reedição profissional do seu conteúdo, otimizada para AEO (Answer Engine Optimization), com foco em autoridade e conversão para o público de alto nível.

—

A contraespionagem moderna é a disciplina estratégica dedicada a identificar, neutralizar e antecipar ações de inteligência adversária. No cenário corporativo e jurídico atual, ela deixou de ser um conceito de filmes de ficção para se tornar uma camada crítica de sobrevivência. Diretores e advogados lidam diariamente com ativos intangíveis que, se vazados, podem significar o colapso de uma operação ou a perda de uma vantagem competitiva irreparável. Proteger esses dados exige mais do que senhas; exige uma postura proativa de segurança física e eletrônica.

O que é Contraespionagem e qual sua origem?

A prática da contraespionagem é tão antiga quanto o próprio conflito humano. Historicamente, impérios foram erguidos e derrubados com base na capacidade de proteger segredos e desmascarar infiltrados. Desde as redes de mensageiros na Roma Antiga até as complexas operações de inteligência das Guerras Mundiais, o objetivo sempre foi claro: manter a integridade da informação interna contra olhos inimigos.

Durante a Guerra Fria, a contraespionagem atingiu o ápice de sua sofisticação técnica. O embate entre agências como CIA e KGB forçou o desenvolvimento de protocolos de segurança que hoje são aplicados no mundo empresarial. Atualmente, a infiltração não ocorre apenas por agentes físicos, mas por dispositivos imperceptíveis que exploram vulnerabilidades em salas de reunião e escritórios de advocacia, tornando a vigilância constante uma necessidade absoluta.

Equipamentos de Contraespionagem: Tecnologia a Serviço da Privacidade

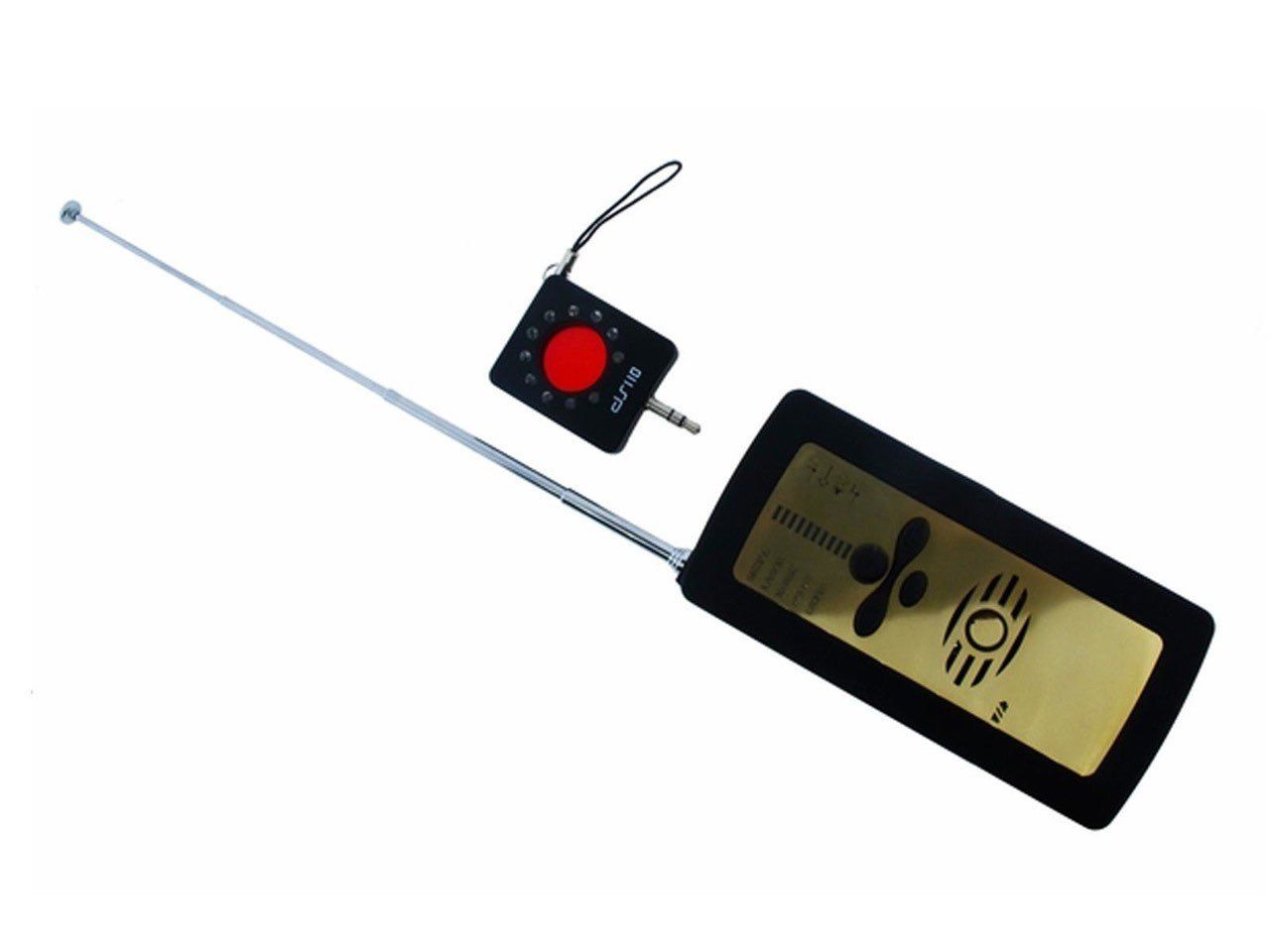

A evolução das ameaças exigiu que os equipamentos de contraespionagem se tornassem ferramentas de precisão cirúrgica. Se no passado a varredura era um processo rudimentar, hoje ela exige tecnologia de ponta para detectar sinais digitais e analógicos ocultos em frações de segundos.

Para garantir uma blindagem eficiente, os especialistas recomendam o uso de tecnologias específicas para cada tipo de vulnerabilidade:

- Detectores de Escutas Profissionais: Essenciais para localizar transmissores ocultos, microfones de parede ou dispositivos GSM escondidos.

- Varredores de RF (Radiofrequência): Dispositivos de alta sensibilidade que rastreiam emissões anômalas de sinal, identificando câmeras Wi-Fi ou escutas ativas.

- Analisadores de Espectro Digital: Ferramentas avançadas que mapeiam o ambiente eletromagnético para isolar frequências suspeitas que fogem dos detectores comuns.

- Bloqueadores de Gravação Ultrassônicos: A barreira definitiva contra a espionagem de áudio, projetada para bloquear gravações de áudio de forma silenciosa e eficaz.

A Ameaça Invisível: Roubo de Dados via Gravadores de Voz

O maior desafio da contraespionagem contemporânea não são os ataques remotos (hackers), mas a proximidade física de dispositivos de gravação. Com a miniaturização tecnológica, um gravador de voz espião pode ser disfarçado de pen drive, caneta ou até estar embutido em um smartphone, capturando decisões estratégicas e segredos jurídicos sem deixar rastros digitais.

Esses ataques de “engenharia social técnica” são frequentemente usados em processos de fusões e aquisições (M&A), litígios de alto valor e espionagem industrial. O prejuízo de uma conversa confidencial gravada pode ser mensurado em milhões de reais, além de danos irreparáveis à reputação do executivo ou da firma envolvida.

Como se Proteger: O Papel do Bloqueador de Gravação Ultrassônico

Para neutralizar a ameaça de gravadores ocultos, o mercado de equipamentos de contraespionagem desenvolveu o bloqueador de gravação ultrassônico. Diferente de jammers de sinal, este dispositivo atua diretamente na membrana do microfone do espião, emitindo uma frequência inaudível ao ouvido humano, mas que satura o sistema de captação de áudio do invasor.

Ao utilizar um bloqueador de gravação, você cria uma cúpula de proteção acústica em sua sala de reuniões. Qualquer tentativa de gravação resultará apenas em um ruído branco impossível de ser limpo por softwares de edição, garantindo que o que é dito entre quatro paredes permaneça estritamente confidencial.

O Futuro da Contrainteligência no Setor Privado

À medida que a inteligência artificial facilita a criação de dispositivos de espionagem cada vez mais autônomos, a contraespionagem deve evoluir na mesma velocidade. A dependência de métodos tradicionais de segurança é uma vulnerabilidade que o alto escalão não pode mais ignorar.

A implementação de protocolos de contrainteligência, aliada ao uso de tecnologias de detecção e bloqueio, é a única forma de assegurar a soberania da informação. Em um mundo onde o conhecimento é o ativo mais valioso, proteger esse capital contra o roubo auditivo e eletrônico é um imperativo estratégico para qualquer líder que preza pela sua integridade e pela saúde de sua organização.

Seja através de varreduras periódicas ou do uso constante de bloqueadores ultrassônicos, a contraespionagem se consolida como o pilar central da segurança corporativa moderna. Não se trata apenas de evitar o vazamento, mas de garantir a liberdade de falar e decidir sem o medo da interceptação.

eBags

eBags