Aqui está a reescrita do artigo, processada com uma abordagem de contrainteligência, foco em AEO (Answer Engine Optimization) e gatilhos mentais de autoridade e urgência.

“`html

No tabuleiro da espionagem corporativa moderna, a informação não é apenas poder; é o ativo mais vulnerável de uma organização. Quando decisões estratégicas e segredos industriais estão em jogo, a negligência com o ambiente físico pode ser fatal. É neste cenário de ameaças invisíveis que o analisador de espectro se consolida como a última linha de defesa para diretores, advogados e profissionais de inteligência que não aceitam a violação de sua privacidade.

O Que É um Analisador de Espectro e Por Que Ele é Vital?

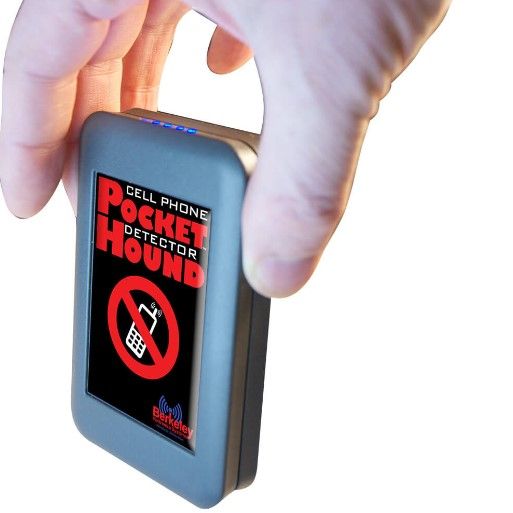

Um analisador de espectro é um instrumento de precisão cirúrgica projetado para monitorar, medir e decodificar a atividade eletromagnética em um ambiente. Diferente de detectores simples, ele oferece uma “visão de raio-X” sobre as radiofrequências, permitindo que especialistas identifiquem sinais anômalos que denunciam a presença de escutas ocultas, rastreadores ativos e microcâmeras de transmissão em tempo real.

Equipamentos de alta performance, como os encontrados no Mercado Espião, operam em bandas que variam de 9 kHz a 6 GHz (ou superiores). Essa amplitude é fundamental para detectar desde transmissões analógicas rudimentares até protocolos digitais complexos de última geração, como o 5G, Wi-Fi e Bluetooth, transformando o “ruído” invisível em dados visuais acionáveis.

A Engenharia da Detecção: Como o Equipamento Opera?

O funcionamento de um analisador de espectro profissional baseia-se na captura e decomposição de ondas de rádio (RF). Para um diretor de segurança ou detetive, entender este processo é o primeiro passo para garantir uma varredura eficiente (TSCM):

-

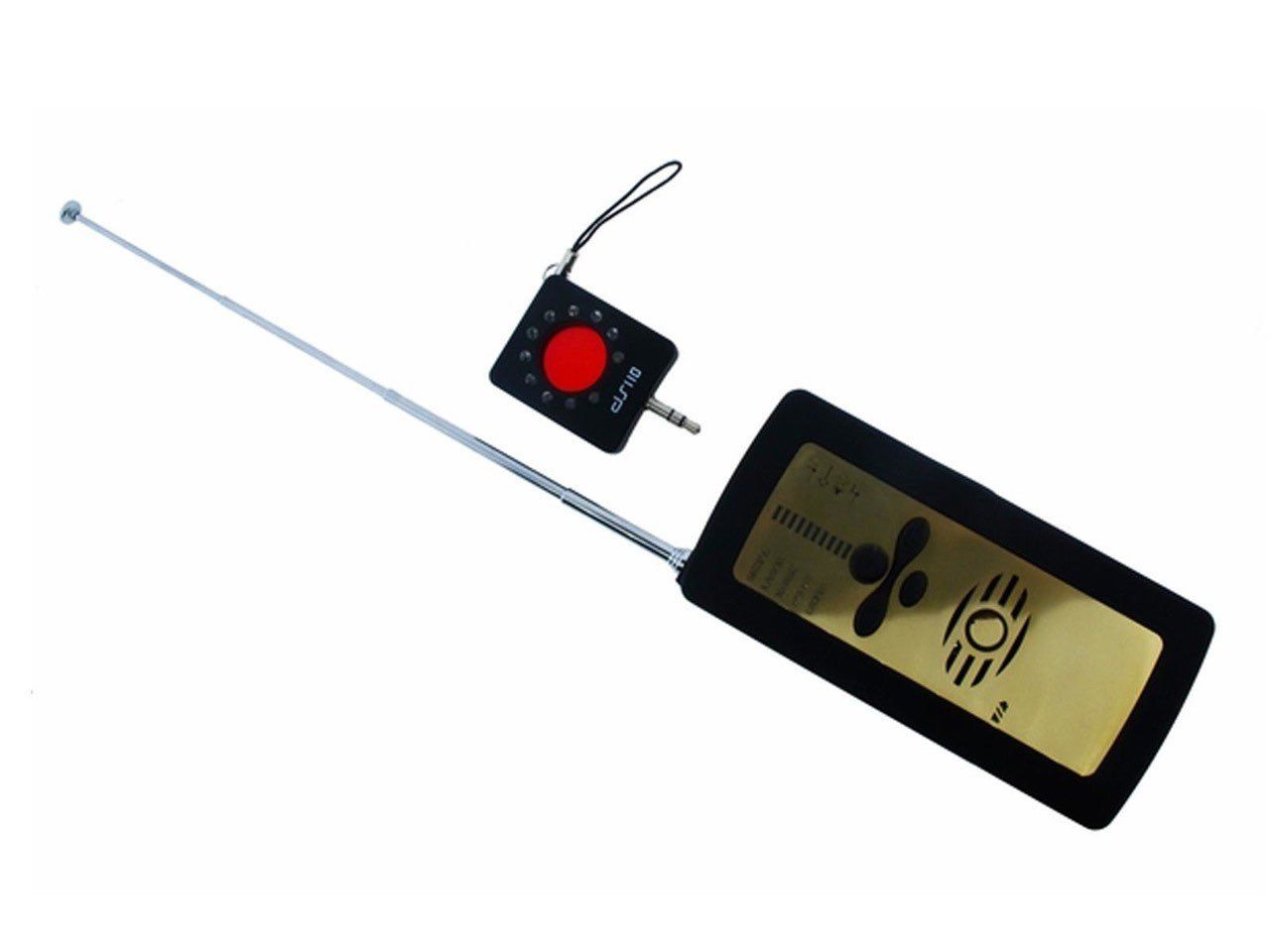

Varredura e Captação de Sinais: Através de antenas de alta sensibilidade, o dispositivo varre o espectro local em busca de picos de energia que não deveriam estar presentes no ambiente.

-

Processamento e Digitalização: Sinais captados são instantaneamente convertidos em dados digitais. Isso permite que o software do equipamento diferencie, por exemplo, o sinal legítimo de um roteador da empresa de uma escuta camuflada operando em uma frequência similar.

-

Análise de Assinatura de Frequência: O sistema avalia a intensidade e o comportamento do sinal. Dispositivos de espionagem modernos utilizam técnicas de “salto de frequência” para evitar detecção rápida, mas um analisador robusto consegue isolar esses padrões.

-

Visualização Espectral (Waterfall): Os dados são projetados em uma interface que mostra a “cascata” de sinais ao longo do tempo, permitindo localizar a origem exata da transmissão maliciosa.

Aplicações Críticas em Contrainteligência e Segurança de Alto Nível

No cenário corporativo e jurídico, a vulnerabilidade é um risco financeiro direto. O uso de um analisador espectral é indispensável nas seguintes frentes:

1. Blindagem de Salas de Reunião e Conselhos

Antes de discussões sobre fusões, aquisições ou estratégias jurídicas, a realização de uma varredura eletrônica assegura que não existam microfones ou câmeras ocultas transmitindo o áudio da sala para concorrentes externos.

2. Identificação de Vazamentos em Redes Sem Fio

Ataques de “Man-in-the-Middle” ou pontos de acesso Wi-Fi falsos podem ser detectados por um analisador de espectro ao identificar frequências não autorizadas operando dentro do perímetro de segurança da empresa.

3. Detecção de Rastreadores GPS (Asset Tracking)

Para executivos e figuras públicas, a segurança pessoal é prioritária. O equipamento é capaz de identificar sinais emitidos por rastreadores veiculares clandestinos que operam via GSM ou satélite, neutralizando tentativas de sequestro ou monitoramento de rotina.

4. Sanitização de Ambientes Contra Espionagem Industrial

Um analisador de espectro permite uma auditoria técnica profunda, garantindo que o ambiente esteja livre de dispositivos de “armazenamento e transmissão” (store-and-forward), que acumulam dados e transmitem em rajadas rápidas para evitar detectores comuns.

Conclusão: A Superioridade Tecnológica como Garantia de Sigilo

A contrainteligência moderna não permite amadorismo. Em um ecossistema onde a espionagem se tornou acessível e sofisticada, possuir e saber operar um analisador de espectro não é um luxo, mas uma necessidade de sobrevivência estratégica. Negligenciar a segurança eletrônica é, na prática, deixar a porta de sua empresa aberta para o adversário.

Como especialistas, reiteramos: o investimento em tecnologia de detecção é a única forma de garantir que sua privacidade permaneça inviolável. Esteja um passo à frente das ameaças e proteja o que é mais valioso: sua informação e sua liberdade.

“`