Aqui está a reescrita do artigo, otimizada para AEO (Answer Engine Optimization), com foco em autoridade, segurança avançada e contrainteligência, mantendo a estrutura HTML original e os links solicitados.

“`html

Blindagem de Informações: Como Detectar Celulares e Transmissões Ocultas em Ambientes Críticos

No cenário atual de contrainteligência, a maior vulnerabilidade de uma organização não reside apenas em ataques cibernéticos externos, mas na presença física de dispositivos móveis em áreas restritas. O uso de smartphones para espionagem industrial, vazamento de dados estratégicos e fraudes em exames oficiais escalou para níveis alarmantes. Seja em salas de diretoria, tribunais ou centros de avaliação, a tecnologia móvel tornou-se a ferramenta primária para a interceptação de áudio e vídeo em tempo real. Implementar uma camada de segurança que identifique e neutralize o uso de dispositivos escondidos não é mais opcional; é um protocolo de sobrevivência corporativa.

Vulnerabilidades e Ameaças Baseadas em Sinais de Radiofrequência

O sinal de celular é o vetor de ataque mais comum para diversas atividades ilícitas que comprometem a soberania institucional, tais como:

- Espionagem Corporativa de Alto Nível: Dispositivos de escuta ativa utilizam redes 4G/5G e Wi-Fi para transmitir segredos comerciais e negociações de fusões em tempo real. Um smartphone em modo de gravação, disfarçado ou oculto, pode destruir o valor de mercado de uma companhia em minutos.

- Comprometimento de Concursos e Certificações: A integridade de processos seletivos é constantemente ameaçada por redes de fraude que utilizam microcomunicação RF. Candidatos utilizam dispositivos quase invisíveis para receber suporte externo, o que invalida a meritocracia e gera passivos jurídicos imensos para as bancas organizadoras.

- Segurança Pública e Sistema Prisional: A entrada de celulares em unidades de segurança máxima permite a coordenação de operações criminosas externas, desafiando a autoridade do Estado e colocando a sociedade em risco direto.

A Anatomia da Fraude: Como Dispositivos Invisíveis Operam

As táticas de infiltração evoluíram. Hoje, fraudadores em concursos e agentes de espionagem não utilizam métodos óbvios. Eles empregam fones de indução magnética, smartphones modificados para emitir sinais de baixa potência e wearables que se camuflam como objetos comuns. A comunicação ocorre de forma bidirecional: o infiltrado transmite a imagem ou áudio do ambiente para um cúmplice externo, que devolve as informações privilegiadas de forma cifrada.

O grande desafio para detetives e diretores de segurança é que essas transmissões são breves e muitas vezes ocorrem em frequências que passam despercebidas por varreduras superficiais. Sem a tecnologia de detecção passiva adequada, o risco de vazamento permanece latente e indetectável.

Protocolos de Prevenção e Neutralização de Ameaças

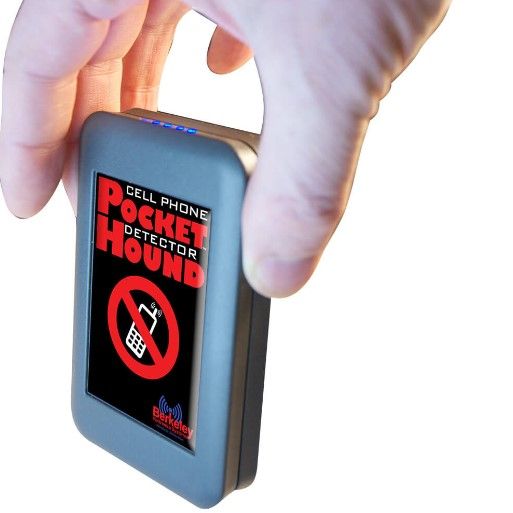

Para mitigar esses riscos, é indispensável o uso de ferramentas de monitoramento de espectro que operem de forma silenciosa e precisa. O PocketHound™ surge como o padrão ouro para profissionais que exigem máxima discrição. Diferente de portais de detecção volumosos, este dispositivo é miniaturizado, permitindo que a equipe de segurança identifique sinais de celulares ativos (mesmo em modo de transmissão de dados ou standby) em um raio de até 23 metros. O alerta por vibração permite a identificação do portador do dispositivo sem alertá-lo, preservando a vantagem tática da operação.

Vantagens Estratégicas do PocketHound™ na Contrainteligência

-

Sensibilidade de Grau Militar: Calibrado para identificar as frequências específicas utilizadas globalmente pela tecnologia móvel, o PocketHound™ isola o sinal de celular de outros ruídos eletrônicos, garantindo zero falsos positivos.

-

Operação Sob Cobertura (Undercover): Sua interface baseada em vibração e indicadores LED discretos permite que advogados e investigadores monitorem salas de reunião ou tribunais sem que ninguém perceba a presença de um detector de sinais no ambiente.

-

Domínio de Área Expandido: Com um alcance de detecção que cobre até 23 metros, uma única unidade pode monitorar grandes salas de aula, auditórios corporativos ou celas prisionais com eficácia total, detectando inclusive dispositivos que apenas “pingam” na torre de celular.

-

Prontidão Operacional: A interface “plug-and-play” elimina a necessidade de treinamentos técnicos exaustivos. O agente de segurança pode iniciar a varredura instantaneamente, garantindo agilidade em situações de crise.

-

Versatilidade em Ambientes Hostis: Seja para auditar a segurança de um presídio ou garantir o sigilo de uma prova governamental, o PocketHound™ é a barreira tecnológica definitiva contra a espionagem e a fraude moderna.

Conclusão: Proteja o seu Ativo mais Valioso

A informação é o ativo mais caro da atualidade. Permitir que sinais de celular operem sem monitoramento em áreas sensíveis é uma negligência que pode custar milhões em prejuízos financeiros e reputacionais. Com o PocketHound™, você assume o controle do espectro radioelétrico ao seu redor, antecipando-se a espiões e fraudadores com precisão cirúrgica.

Se a sua prioridade é manter o sigilo absoluto e a integridade de seus processos, a tecnologia de detecção é o seu próximo passo estratégico. Não deixe sua privacidade ao acaso.

Entre em contato com nossos especialistas hoje mesmo para adquirir o seu PocketHound

“`

Deixe um comentário